البرمجية تستخدم تقنيات الرؤية الحاسوبية والمعالجة البصرية

التعرف إلى كلمات المرور من خلال تصوير المستخدم بالفيديو

تحمي كلمات المرور معلومات مهمة كحسابات البريد الإلكتروني والشبكات الاجتماعية والحسابات المصرفية، ومع هذه الأهمية، أو بسببها، لا تسلم من تهديدات أمنية مختلفة باختراقها أو تسريبها، كما يُمكن أن تنجح محاولة اختراقها بتقنيات بسيطة، كملاحظة أحدهم للمستخدم أثناء كتابتها في مكان عام. يُشار إلى ذلك في أمن الحواسيب بكلمة Shoulder Surfing، فيما يعني الحصول على معلومات مهمة تخص أشخاصاً آخرين، مثل كلمات المرور، من خلال ملاحظتهم أثناء كتابتها، لكن اختراق حساب، أو جهاز شخص ما برؤيته أثناء كتابة كلمة المرور، لا يتم فقط عبر الرؤية المباشرة، إذ يُمكن استخراج كلمات المرور من خلال لقطات فيديو تُظهر الشخص أثناء كتابته لكلمات المرور، ومن دون حتى ظهور شاشة جهازه، حسبما عرض مجموعة من الباحثين الأمنيين.

وترفع هذه التجربة من خطورة هذا النوع من التهديدات الأمنية، بالنظر إلى الانتشار المتزايد للكاميرات الرقمية، وارتفاع مستوى برمجيات معالجة الصور.

وخلال مؤتمر «بلاك هات» لأمن المعلومات، الذي انعقد في مدينة لاس فيغاس الأميركية بين الثاني والسابع من أغسطس الجاري، أظهر الباحثون إمكانية استعادة كلمات المرور الخاصة بأشخاص، من خلال لقطات فيديو التُقطت لهم عن بعد أثناء كتابتهم لها، سواءً صُورت بكاميرا تسجيل الفيديو أو الهاتف الذكي وحتى الساعات الذكية أو نظارة «غوغل غلاس»، وتُمثل الأخيرة الوسيلة الأكثر خداعاً للقيام بذلك.

وربما يُضيف ذلك وجهاً آخر للخوف من «غوغل غلاس»، باعتبارها أداة يُمكن استخدامها لتهديد أمن المعلومات الشخصية، وعادةً ما ركزت الانتقادات المُوجهة للنظارة الذكية على إمكانية استخدام الكاميرا المُدمجة فيها لالتقاط صور وتسجيل الفيديو للأشخاص من دون علمهم، ما يُسهِل من انتهاك خصوصية الآخرين.

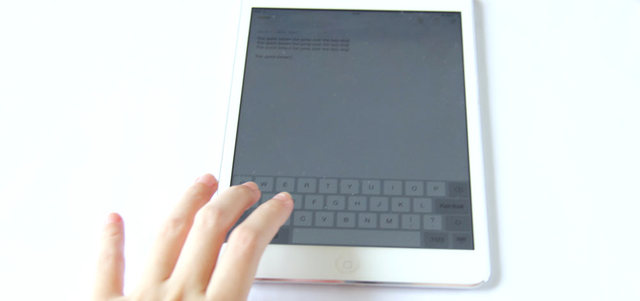

وطوّر الباحثون برمجية يُمكنها استرداد الرموز السرية التي يكتبها الأشخاص على شاشات هواتفهم وحواسيبهم اللوحية، من خلال صورهم في مقطع فيديو، ولا يلزم ذلك ظهور الشاشة أو كلمات المرور، بل تعمل البرمجية على متابعة حركة أصابع الضحية للتعرف إلى المفاتيح التي نقر عليها.

وتستخدم البرمجية بعضاً من تقنيات الرؤية الحاسوبية والمعالجة البصرية، وتتبع حركات الأصابع بطرق عدة، منها تحليل كيفية تشكل الظل حول أطراف الأصابع أثناء ملامستها للشاشة اللمسية، والإضاءة المختلفة لأجزاء الأصابع لتحديد اتجاه طرف الإصبع، فضلاً عن تعريف البرمجية بصورة مرجعية للوحة المفاتيح، أو الأرقام القياسية التي يستخدمها الضحية.

ويعمل البرنامج على تحديد الجهاز ثم موضع وتوجه شاشة الجهاز، إضافة إلى مواضع أطراف أصابع الضحية، ومن ثم تتبع سرعة الكتابة، واستخدم فريق البحث تقنيات التعلم الآلي لتدريب البرنامج على كلا النقطتين، ويعمل البرنامج على الحواسيب الشخصية فقط، ما يتطلب تحميل المقاطع الملتقطة بواسطة «غوغل غلاس»، مثلاً، ليتم استخراج الرموز السرية منها. وخلال الاختبارات، وقف أشخاص على مسافة ثلاثة أمتار من الكاميرا، وتمكنت الكاميرا من التقاط أربعة أحرف كُتبت على لوحة مفاتيح «كويرتي» في هاتف «آي فون»، وبنسبة دقة بلغت 90%.

وقال الباحثون إنه يُمكن لهذا الأسلوب ـــ نظرياً ـــ إعادة بناء رسائل البريد الإلكتروني القصيرة والرسائل النصية القصيرة.

وأظهر طالب الدراسات العليا في جامعة «ماساتشوستس» الأميركية، كوينغانغ يوي، الذي أجرى البحث بالاشتراك مع زميلين آخرين، إمكانية استعادة الرموز السرية من لقطات الفيديو التي التُقطت من مسافة كبيرة إلى حدٍ ما.

وخلال تقديمه لنتائج بحثه الأسبوع الماضي، بينت إحدى التجارب استخدام شخص في نافذة الطابق الأول من إحدى البنايات كاميرا فيديو لالتقاط صورة لشخص يكتب رمزاً سرياً على شاشة حاسب «آي باد» اللوحي، ونجحت البرمجية بنسبة 100% في التعرف إلى الرمز السري من مسافة قدرها 43 متراً، وقال يوي إن «المسافة يُمكن أن تزيد بوجود كاميرات ذات بعد بؤري طويل».

ويختبر فريق البحث حالياً أساليب مضادة لهذا التهديد المحتمل والبرمجيات الداعمة، وتتضمن سبل المواجهة تغيير مواضع مفاتيح الحروف والأرقام وغيرها على لوحات المفاتيح، بما لا يسمح لمثل هذه البرمجية بتفسير كل حركة للإصبع بصورة صحيحة، وكذلك وجود لوحات مفاتيح تظهر على الشاشة بشكل غير منتظم بدلاً من شكلها القياسي الثابت.

وتشمل طرق الحماية الوقاية المسبقة، وتجنب كتابة المعلومات بالغة الأهمية في الأماكن العامة، وكذلك تغطية الشاشة وحركات الأصابع قدر الإمكان عند إدخال المعلومات السرية.